- ผู้เขียน Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-15 08:25.

- แก้ไขล่าสุด 2025-01-23 12:48.

คุณเป็นผู้เชี่ยวชาญด้านคอมพิวเตอร์หรือไม่? หรือคุณต้องการที่จะเป็นที่รู้จักในฐานะแฮ็กเกอร์ที่มีประสบการณ์? ในการแฮ็ก (แฮ็ก) คอมพิวเตอร์ คุณต้องเรียนรู้ระบบคอมพิวเตอร์ ความปลอดภัยเครือข่าย และรหัส ดังนั้นผู้คนจะประทับใจเมื่อเห็นใครบางคนที่ดูเหมือนจะแฮ็ค คุณไม่จำเป็นต้องทำอะไรที่ผิดกฎหมายเพื่อให้คนอื่นคิดว่าคุณกำลังแฮ็ค การใช้คำสั่งเทอร์มินัลพื้นฐานหรือสร้างไฟล์ ".bat" เพื่อเปิดใช้อักขระหลายตัว เบราว์เซอร์สไตล์เมทริกซ์อาจทำให้ผู้คนประหลาดใจ

ขั้นตอน

วิธีที่ 1 จาก 3: การใช้ Command Prompt

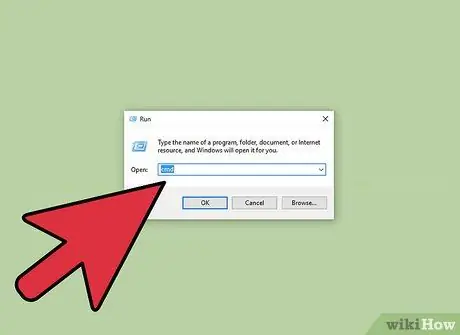

ขั้นตอนที่ 1. เปิดโปรแกรม " Run " บนคอมพิวเตอร์

คุณสามารถเปิดโปรแกรมนี้ได้โดยคลิกที่เมนู Start และค้นหาโปรแกรม " Run " ในช่องค้นหาที่ให้ไว้ในเมนู นอกจากนี้ คุณยังสามารถค้นหาโปรแกรม "Run" ใน Windows Explorer ได้อีกด้วย โดยปกติโปรแกรมนี้จะอยู่ในตำแหน่งต่อไปนี้: “C:\Users\[Your Username]\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\System Tools“

ผู้ใช้ Windows สามารถใช้ปุ่มลัดหรือปุ่มลัดเพื่อเปิดโปรแกรม " Run " โดยกดสองปุ่มนี้: Win+R

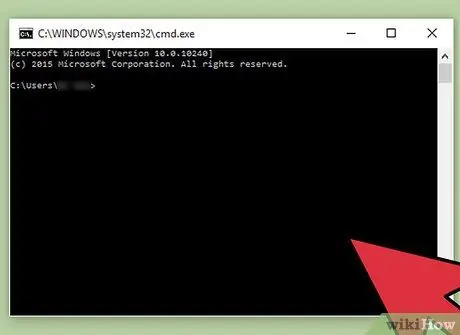

ขั้นตอนที่ 2 เปิดหน้าต่าง "พรอมต์คำสั่ง"

คุณสามารถเปิดหน้าต่างนี้โดยพิมพ์ "Cmd" ในช่องค้นหาที่มีอยู่ในหน้าต่าง "Run" เพื่อเปิดหน้าต่าง "Command Prompt" หรือเรียกอีกอย่างว่า "Command Line" หน้าต่างนี้ใช้เพื่อควบคุมระบบคอมพิวเตอร์ด้วยข้อความ

ผู้ใช้ Apple คุณสามารถใช้ "Spotlight" เพื่อค้นหา "Command Prompt" เวอร์ชัน Mac ที่ชื่อ "Terminal" พิมพ์ "terminal" ในช่องค้นหาที่อยู่ใต้ "Spotlight"

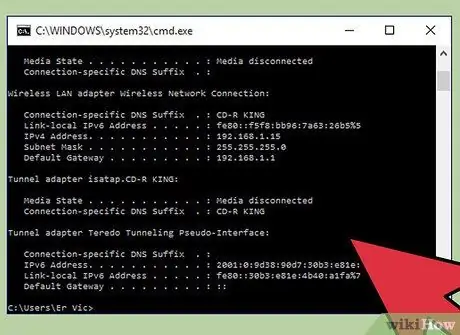

ขั้นตอน 3. ใช้ “Command Prompt” หรือ “Terminal” เพื่อแสร้งทำเป็นแฮ็ค

มีคำสั่งมากมายที่สามารถใช้ใน " Command Prompt " (สำหรับ Windows) และ "Terminal" (สำหรับ Apple) เพื่อเปิดใช้งานคำสั่งหรือรับข้อมูล คำสั่งต่อไปนี้สามารถใช้เพื่อทำให้คุณดูเหมือนแฮ็กเกอร์ผู้เชี่ยวชาญโดยไม่ทำลายระบบคอมพิวเตอร์ของคุณและฝ่าฝืนกฎ

-

สำหรับผู้ใช้ Windows ให้พิมพ์คำสั่งด้านล่างแล้วกดปุ่ม Enter เพื่อเปิดใช้งาน พิมพ์และเปิดใช้งานแต่ละคำสั่งอย่างรวดเร็วเพื่อให้กระบวนการแฮ็คดูซับซ้อนยิ่งขึ้น:

-

"สี"

คำสั่งนี้จะเปลี่ยนสีของข้อความในหน้าต่าง "Command Prompt" จากสีขาวเป็นสีเขียว ข้อความจะแสดงบนพื้นหลังสีดำ แทนที่ตัวอักษรที่อยู่ด้านหน้าของคำว่า "สี" ด้วยตัวเลข 0-9 หรือตัวอักษร A-F เพื่อเปลี่ยนสีของตัวอักษรพร้อมท์คำสั่ง

- dir

- ipconfig

- ต้นไม้

-

ping google.com

คำสั่ง "ping google.com" ใช้เพื่อตรวจสอบว่าอุปกรณ์ (อุปกรณ์) สามารถสื่อสารกับอุปกรณ์อื่นในเครือข่ายได้หรือไม่ โดยทั่วไปแล้ว ผู้คนไม่ทราบหน้าที่ของคำสั่งนี้ เว็บไซต์ Google ใช้เป็นตัวอย่างในบทความนี้เท่านั้น คุณสามารถใช้เว็บไซต์ใดก็ได้เพื่อเปิดใช้งานคำสั่งนี้

-

-

หากคุณมีคอมพิวเตอร์ Apple คุณสามารถใช้คำสั่งที่ปลอดภัยต่อไปนี้เพื่อเติมหน้าจอด้วยอินเทอร์เฟซที่คล้ายกับอินเทอร์เฟซที่แฮกเกอร์มืออาชีพใช้ ป้อนข้อความต่อไปนี้ในหน้าต่าง Terminal เพื่อแสดงผล:

- สูงสุด

- ps -fea

- ls -ltra

ขั้นตอนที่ 4 เปิดใช้งานคำสั่งบนหน้าต่าง Command Prompt หรือ Terminal

เปิดหน้าต่าง Command Prompt หรือ Terminal หลายหน้าต่าง แล้วเปิดใช้งานคำสั่งต่างๆ การทำเช่นนี้ ดูเหมือนว่าคุณกำลังทำกระบวนการแฮ็คที่ซับซ้อนและไม่เกี่ยวข้องหลายอย่างพร้อมกัน

วิธีที่ 2 จาก 3: การสร้างไฟล์.bat บน Windows

ขั้นตอนที่ 1. เปิดโปรแกรม Notepad

ในการสร้างไฟล์ ".bat" คุณต้องเขียนข้อความในโปรแกรมแก้ไขข้อความและบันทึกไฟล์ในรูปแบบ ".bat" เพื่อให้คอมพิวเตอร์ทำงานเป็นโปรแกรมปฏิบัติการ (โปรแกรมปฏิบัติการหรือโปรแกรมที่คอมพิวเตอร์รันเพื่อดำเนินการบางอย่าง คำแนะนำหรือคำสั่ง) คุณสามารถใช้ Notepad หรือโปรแกรมแก้ไขข้อความอื่นเพื่อสร้างไฟล์ ".bat"

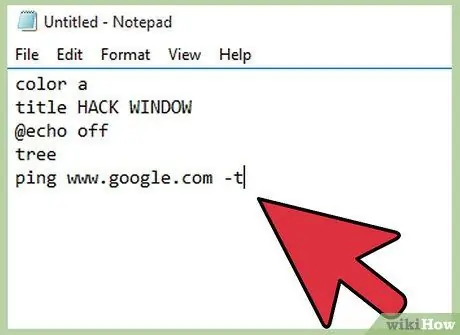

ขั้นตอนที่ 2. เขียนคำสั่งสำหรับไฟล์ ".bat" ใน Notepad

ข้อความคำสั่งที่เขียนด้านล่างจะเปิดหน้าต่างที่เรียกว่า "หน้าต่างการแฮ็ก" และเปลี่ยนสีแบบอักษรเป็นสีเขียว ในการเปลี่ยนชื่อหน้าต่าง คุณสามารถแทนที่ข้อความที่เขียนหลัง " title " ด้วยชื่อที่ต้องการใน Notepad ข้อความ " @echo off " จะซ่อนพรอมต์คำสั่ง ขณะที่ข้อความ " tree " จะแสดงแผนผังไดเร็กทอรี ซึ่งจะทำให้กระบวนการแฮ็คดูสมจริงยิ่งขึ้น ข้อความบรรทัดสุดท้ายใช้ติดต่อกับเซิร์ฟเวอร์ของ Google แม้ว่าการดำเนินการนี้จะเป็นการดำเนินการทางกฎหมายและมักดำเนินการโดยผู้ใช้คอมพิวเตอร์ แต่คนทั่วไปจะมองว่าเป็นกระบวนการแฮ็ก เขียนข้อความต่อไปนี้ในไฟล์ Notepad เปล่า:

-

สี

ชื่อเรื่อง HACK WINDOW

@echo ปิด

ต้นไม้

ping www.google.com -t

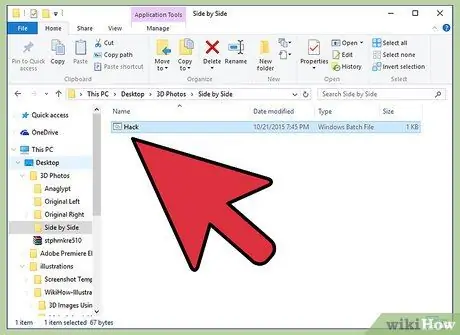

ขั้นตอนที่ 3 บันทึกไฟล์ในรูปแบบ ".bat"

เมื่อบันทึกไฟล์ คุณต้องเลือกตัวเลือก " บันทึกเป็น " เพื่อเปิดหน้าต่างบันทึกไฟล์ หลังจากนั้น คุณสามารถตั้งชื่อไฟล์และลงท้ายชื่อด้วยนามสกุล ".bat" ในช่องข้อความที่ให้ไว้ การดำเนินการนี้จะเปลี่ยนนามสกุลไฟล์จากไฟล์ข้อความเป็นไฟล์แบตช์ ไฟล์แบทช์ประกอบด้วยคำสั่งต่างๆ ที่สามารถดำเนินการได้โดยระบบปฏิบัติการของคอมพิวเตอร์

- ขั้นตอนนี้อาจใช้ไม่ได้กับ Windows Vista

- คุณอาจได้รับข้อความว่าการบันทึกไฟล์ในรูปแบบ ".bat" จะละเว้นการจัดรูปแบบข้อความ คลิก " ใช่ " เพื่อสร้างไฟล์ ".bat"

ขั้นตอนที่ 4 เรียกใช้ไฟล์ ".bat"

ดับเบิลคลิกที่ไฟล์ ".bat" ที่จัดเก็บไว้ในไดเร็กทอรี หลังจากนั้น หน้าต่างที่แสดงอินเทอร์เฟซที่เลียนแบบกระบวนการแฮ็กจะปรากฏขึ้นบนหน้าจอ

วิธีที่ 3 จาก 3: การใช้เว็บไซต์

ขั้นตอนที่ 1. เปิดเบราว์เซอร์ (เบราว์เซอร์)

บางเว็บไซต์มีคุณลักษณะที่อนุญาตให้ผู้เยี่ยมชมสร้างภาพ ข้อความ และอินเทอร์เฟซที่เลียนแบบคำสั่งที่ซับซ้อนที่ดำเนินการโดยคอมพิวเตอร์ คุณสมบัติเหล่านี้ใช้เพื่อสร้างเอฟเฟกต์ภาพยนตร์หรือวิดีโอ คุณยังสามารถใช้เว็บไซต์นี้เพื่อแสร้งทำเป็นแฮ็คได้

ขั้นตอนที่ 2. ไปที่ hackertype.net

เว็บไซต์นี้สร้างข้อความที่เลียนแบบโครงสร้างของคำสั่งที่ดำเนินการโดยแฮกเกอร์ ข้อความนี้สร้างขึ้นด้วยความเร็วสูงจนทำให้ผู้คนประหลาดใจ อย่างไรก็ตาม กระบวนการสร้างข้อความที่รวดเร็วนี้อาจทำให้ผู้คนสงสัยในตัวคุณ

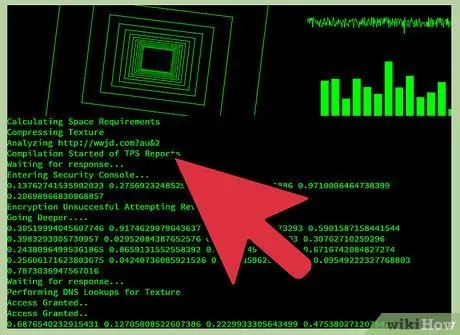

ขั้นตอนที่ 3 เปิดหน้าต่างเบราว์เซอร์แยกต่างหากและไปที่ guihacker.com

หลังจากเปิดเว็บไซต์นี้แล้ว ให้เปิดหน้าต่างเบราว์เซอร์ไว้ หน้าต่างนี้จะแสดงภาพที่คล้ายกับอินเทอร์เฟซแบบตายตัวที่ใช้โดยแฮกเกอร์: แถวของตัวเลข อินเทอร์เฟซที่เปลี่ยนแปลงอย่างรวดเร็ว และคลื่นไซน์ที่ผันผวน เมื่อเว็บไซต์นี้เปิดขึ้นและปรากฏบนหน้าจอ คุณสามารถพูดว่า:

- "ฉันกำลังรวบรวมข้อมูลจากเซิร์ฟเวอร์ของเพื่อนเพื่อค้นหาข้อผิดพลาดในโค้ด ที่นี่ ต้องเรียกใช้โปรแกรมสองสามชั่วโมงเพื่อให้แน่ใจว่าจะพบข้อผิดพลาดทั้งหมด"

- "ฉันกำลังเปิดโปรแกรมวิเคราะห์บนจอภาพเพื่อให้เห็นอุณหภูมิของโปรเซสเซอร์ได้โดยตรงเมื่อโอเวอร์คล็อก"

ขั้นตอนที่ 4 เลือกและใช้ธีมจำลองการแฮ็กต่างๆ ที่มีอยู่ใน geektyper.com

เว็บไซต์นี้ให้การจำลองการแฮ็กที่สมจริงที่สุด หลังจากเปิดหน้าแรกของเว็บไซต์แล้ว ให้เลือกธีมที่ต้องการ หลังจากนั้น ให้พิมพ์ในช่องข้อความที่ให้ไว้เพื่อสร้างข้อความที่คล้ายกับข้อความที่สร้างโดยแฮ็กเกอร์ นอกจากนี้ คุณสามารถคลิกที่ไดเร็กทอรีเพื่อแสดงกระบวนการแฮ็คปลอมซึ่งดูซับซ้อน

คุณสามารถแสดงหน้าต่างเล็ก ๆ ที่มีส่วนต่อประสานและรูปภาพสำหรับแฮ็คได้โดยคลิกที่ไดเร็กทอรีที่ปรากฏบนหน้าจอเมื่อคุณเลือกธีม นอกจากนี้ คุณสามารถกดแป้นคีย์บอร์ดเพื่อสร้างข้อความที่เลียนแบบโครงสร้างของคำสั่งที่สร้างโดยแฮกเกอร์

ขั้นตอนที่ 5 เปิดเว็บไซต์เหล่านี้ในหน้าต่างเบราว์เซอร์หลายหน้าต่างแยกกัน

แต่ละเว็บไซต์มีธีมและโครงสร้างข้อความแฮ็กที่แตกต่างกัน คุณสามารถสลับหน้าต่างเบราว์เซอร์ได้อย่างรวดเร็วโดยกดปุ่ม alt=""Image" ค้างไว้แล้วกดปุ่ม Tab เพื่อแสดงหน้าต่างเบราว์เซอร์ที่เปิดอยู่บนหน้าจอสลับกัน พิมพ์ข้อความลงในแต่ละหน้าต่างเบราว์เซอร์ก่อนกดปุ่ม Alt+Tab เพื่อเปิดเบราว์เซอร์อื่นบนหน้าจอ สิ่งนี้ทำเพื่อทำให้คุณดูเหมือนแฮ็กเกอร์ผู้เชี่ยวชาญ หากแท็บเว็บไซต์เปิดอยู่ในหน้าต่างเบราว์เซอร์เดียวกัน ให้กด Ctrl+Tab

ลองออกแบบเลย์เอาต์สำหรับแต่ละหน้าต่างเบราว์เซอร์หรือเปิดหลายหน้าต่างเบราว์เซอร์บนหน้าจอเพื่อทำให้ตัวเองดูเหมือนแฮ็กเกอร์ที่มีประสบการณ์

เคล็ดลับ

- หากคุณทราบคำสั่งที่ใช้สร้างไฟล์แบตช์ คุณสามารถใช้คำสั่งเหล่านี้เพื่อสร้างการจำลองการแฮ็กที่ซับซ้อนยิ่งขึ้นได้

- คุณสามารถทำตามขั้นตอนที่ระบุไว้ในบทความนี้เพื่อสร้างความประทับใจให้เพื่อนของคุณ

คำเตือน

- ผู้ที่เชี่ยวชาญด้านวิทยาการคอมพิวเตอร์และภาษาโปรแกรมสามารถเดาได้อย่างรวดเร็วว่าคุณแค่แกล้งทำเป็นแฮ็ก ดังนั้น เลือกผู้ชมของคุณเกี่ยวกับการกระทำ "การแฮ็ก" อย่างระมัดระวัง

- ขณะดูการกระทำของคุณ ผู้ใหญ่บางคนอาจคิดว่าคุณกำลังแฮ็กข้อมูลอยู่ ดังนั้น ให้ทำตามขั้นตอนเหล่านี้อย่างระมัดระวังและเพื่อไม่ให้เกิดปัญหา

- โปรดใช้ความระมัดระวังเมื่อใช้พรอมต์คำสั่ง มิเช่นนั้น คุณอาจเรียกใช้คำสั่งที่อาจสร้างความเสียหายให้กับไฟล์ระบบคอมพิวเตอร์ที่สำคัญได้ หากไฟล์นี้เสียหาย ข้อมูลที่เก็บไว้ในคอมพิวเตอร์จะไม่สามารถเข้าถึงได้อีกหรือสูญหายได้